Consulenza legale digitale

Perito Informatico

Perito Informatico

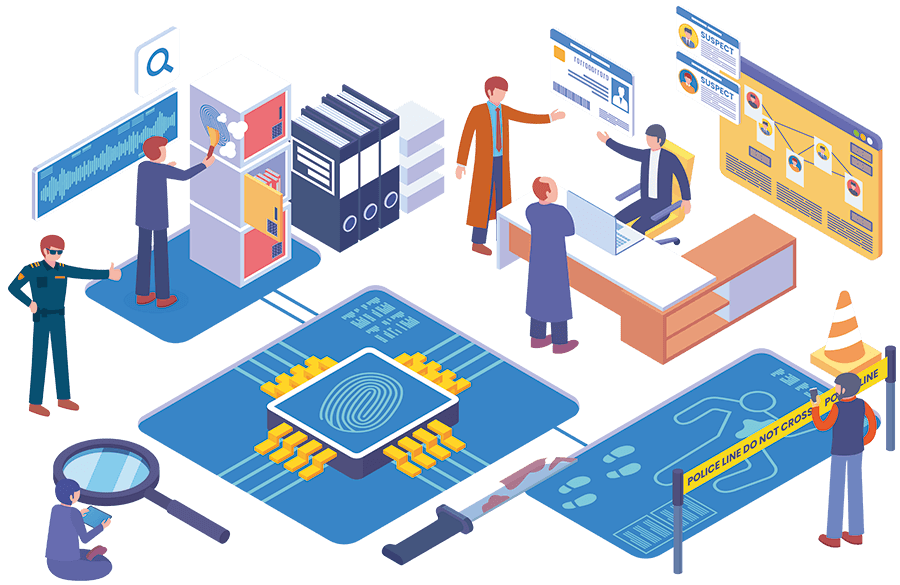

conduciamo investigazioni digitali approfondite, recuperiamo dati, ne verifichiamo l’autenticità, e forniamo testimonianza esperta per risolvere casi di frode, violazioni della sicurezza e reati informatici.

Investigazione Digitale, Chiarezza Certa

Il perito informatico forense è un professionista altamente specializzato che riveste un ruolo cruciale nell’identificare, analizzare e interpretare prove digitali per sostenere indagini legali e casi giudiziari. La sua competenza spazia attraverso diverse aree, inclusi le tecnologie informatiche, la sicurezza informatica e le procedure forensi. Esaminiamo tre scenari comuni in cui il perito informatico forense assume un ruolo chiave.

Nei casi di tentativi di pagamenti fraudolenti, il perito informatico forense si occupa di indagare su attività sospette di phishing e ingegneria sociale che mirano a compromettere la sicurezza finanziaria di un’azienda. L’approfondita analisi in questo contesto comprende diverse fasi cruciali.

Dapprima vengono esaminate attentamente le comunicazioni elettroniche coinvolte nei tentativi di frode. Questo può includere e-mail fraudolente, messaggi su piattaforme di messaggistica o altri mezzi digitali utilizzati dagli aggressori. L’analisi si concentra sulla verifica dell’autenticità di tali comunicazioni e sull’identificazione di eventuali segni di manipolazione.

Successivamente l’esperto si concentra sull’analisi delle attività online associate ai tentativi di pagamento fraudolenti. Questo può includere l’esame di siti web compromessi utilizzati per raccogliere informazioni sensibili, nonché la tracciatura delle attività degli aggressori su piattaforme digitali. L’obiettivo è identificare le origini degli attacchi e raccogliere prove digitali che possano essere utilizzate nelle fasi successive dell’indagine.

Il perito contribuisce a comprendere la dinamica degli attacchi, esaminando come gli aggressori hanno interagito con i sistemi aziendali e come hanno cercato di ingannare il personale. Questa valutazione fornisce un quadro chiaro delle tattiche utilizzate, contribuendo a migliorare la formazione del personale sulla sicurezza e a implementare misure preventive più efficaci.

Infine fornisce una narrazione chiara degli eventi, dimostra la malizia dietro tali attacchi e supporta la posizione aziendale in procedimenti legali.

Nell’affrontare il furto di informazioni aziendali e violazioni contrattuali, il perito informatico forense svolge un ruolo cruciale nella protezione degli asset digitali e nella risoluzione di controversie legali.

Attraverso l’esame di server, archivi digitali e comunicazioni aziendali, determina la natura e l’entità delle informazioni sottratte, classificandole in base alla loro sensibilità.

Valuta poi le clausole di riservatezza e i requisiti contrattuali associati. Questa fase aiuta a stabilire le violazioni contrattuali, fornendo una base solida per affrontare questioni legali.

Ricostruisce quindi gli eventi che hanno portato al furto di informazioni, determinando come e quando l’accesso non autorizzato è avvenuto. La sua competenza si estende anche all’identificazione degli attori coinvolti, contribuendo a stabilire le responsabilità legali.

Procede poi a quantificare i danni subiti dall’azienda, considerando sia gli aspetti finanziari che la reputazione. Questa valutazione è essenziale per formulare richieste risarcitorie e per preparare una strategia legale efficace.

Infine, viene fornito il supporto durante i procedimenti legali, presentando prove dettagliate in tribunale. La sua testimonianza è fondamentale per difendere le posizioni aziendali, dimostrando la violazione contrattuale e l’impatto sostanziale del furto di informazioni.

Nel caso di infezioni, esamina dettagliatamente la modalità di infiltrazione, identifica il malware e valuta il danno causato.

Affrontando attacchi ransomware, analizza la struttura, valuta possibilità di recupero dati e contribuisce a sviluppare risposte tempestive.

La sua competenza è fondamentale nella prevenzione, esaminando infrastrutture di sicurezza, identificando vulnerabilità e promuovendo una cultura aziendale di sicurezza digitale.

Partecipa inoltre alla formazione del personale e contribuisce allo sviluppo di politiche di sicurezza robuste, riducendo il rischio di infezioni e promuovendo una sicurezza informatica efficace in tutta l’organizzazione.

Hai una problematica o dei timori da sottoporci?